笑死我了,哪个狗日的又把我黑了

上个月升级,月初上传了几个插件到/plugin 有一个手机登陆的插件,一个微信登陆的插件,都是从https://github.com/下载,不确定跟这个有没有关系

可能就是那个什么飞什么牛 NAS的人干的,一般人不会这么无聊,前几天上传了一个说飞什么牛不安全的视频。

现在可以确认的事实1️⃣ 昨天 15:29 出现:wp-admin wp-includes wp-content 大量随机 PHP 文件

2️⃣ 日志显示 15:33 有人调用这些 PHP说明: 文件是先被写入

然后被调用

攻击者 不只是上传了一个小文件。 而是直接: 通过 Web 漏洞写入大量文件

1️⃣ 随机文件名

NnnEAEpxul.php

bPxDY.php

XikuW.php

ZpLHlGYhhm.php

hLTEwQf.php

👉 这是自动化后门脚本生成的随机名

2️⃣ 藏在 wp-admin / wp-includes / themes 深层目录正常 WordPress: ❌ 不会在这些目录生成随机 PHP 文件

❌ 不会在 css 目录里有 php 文件

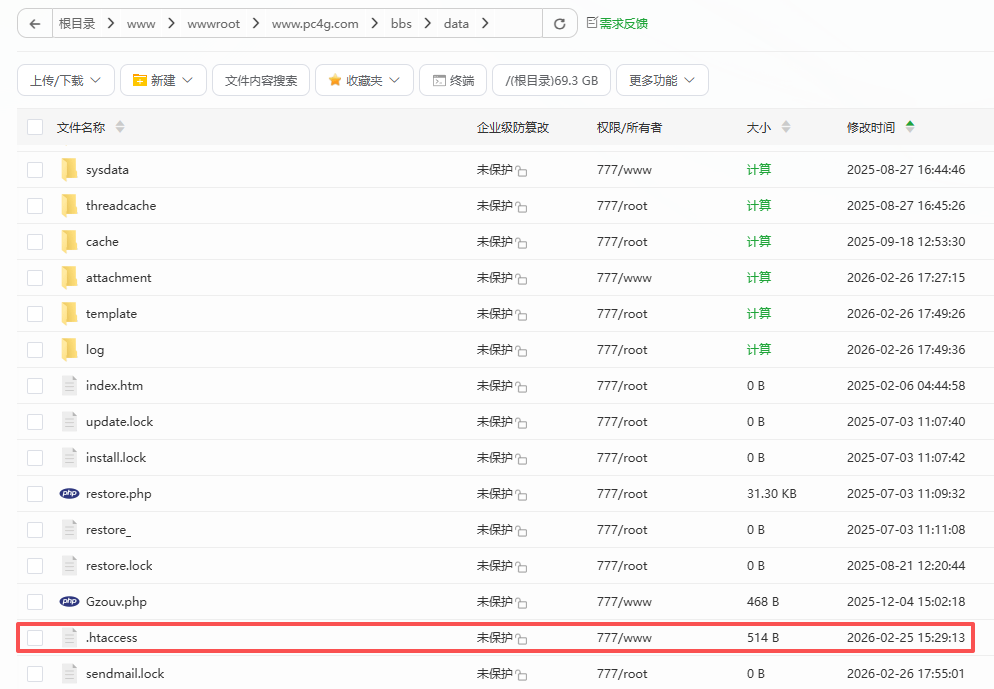

3️⃣ 批量 .htaccess 覆盖大量:

wp-admin/.htaccess

wp-content/.htaccess

wp-includes/.htaccess

这是典型的: 👉 攻击者用 .htaccess 控制访问

👉 隐藏后门入口

4️⃣ 你的 bbs 目录被删这是攻击者清理痕迹或破坏行为。

🎯 攻击路径推测最可能流程:

你 WordPress 或插件存在漏洞 被批量扫描利用 上传 WebShell 通过后门脚本写入大量 PHP 文件 删除 bbs 文件

一、攻击时间确认文件修改时间:

2026-02-25 15:29

日志里可疑访问时间:

25/Feb/2026:15:33:37

非常接近。 说明: 👉 2 月 25 日下午确实有人在调用后门文件。

二、谁在调用?

grep "POST" /tmp/attack.log | awk '{print $1}' | sort | uniq -c | sort -nr | head -20 ``` 在前面基础上加了 `grep "POST"`,只筛选出 **HTTP POST请求** 的行,再统计IP。 **为什么POST很重要?** - GET请求多数是**扫描/探测** - POST请求通常意味着**主动上传、提交数据**,比如上传Webshell、爆破登录表单、提交恶意代码,危害更直接 --- ## 结果分析 ### 全量请求TOP攻击者 ``` 370次 172.232.232.48 ← 攻击最猛,需重点关注 166次 204.76.203.18 68次 172.70.35.47 47次 176.65.132.193 45次 172.68.118.224 ``` **172.70.x.x / 172.68.x.x / 172.71.x.x / 104.23.x.x / 162.158.x.x** 这些IP段非常集中 —— 这是 **Cloudflare 的IP段**,说明攻击者把流量**通过Cloudflare代理**发过来,目的是: - 隐藏真实IP - 绕过简单的IP封锁 - 利用Cloudflare的CDN分发让封锁更难 ### POST请求攻击者(更危险) ``` 6次 172.70.123.111 ← 也在全量TOP里 5次 176.65.132.193 ← 同上 5次 172.70.49.46 5次 172.68.118.225 5次 172.68.118.224 1次 61.245.11.87 ← 注意!这个不是Cloudflare,是真实IP ``` **`61.245.11.87` 值得特别注意**,这个IP没有走Cloudflare代理,是**直接裸露的真实攻击IP**,可以去查归属地(大概率是亚洲某IDC机房的肉鸡)。 --- ## 整体判断 ``` 攻击特征: ├── 大量请求来自 Cloudflare IP 段 │ └── 攻击者用 Cloudflare Worker / 代理 隐藏自己 ├── POST请求集中 → 有人在尝试上传或爆破 ├── 172.232.232.48 以 370次 居首 │ └── 建议直接 ban 掉,单IP频率异常 └── 61.245.11.87 是少数真实暴露的IP 已经将日志及相关证据提供给网安部门的朋友及云厂商的朋友 虽然这种小事他们懒得立案,但有助他们找线索 日志显示:

172.68.118.224

但注意 ⚠: 172.68.x.x 是 Cloudflare IP 段 所以这不是攻击者真实 IP。 这是: 👉 攻击者通过 Cloudflare 访问你的网站

👉 你服务器只看到 Cloudflare 出口 IP

三、关键证据你日志里有:

GET /wp-admin/css/wp/NnnEAEpxul.php

GET /wp-includes/blockt/user/plugins/blockt/wp/ZpLHlGYhhm.php

GET /wp-admin/images/themes/plugins/pomo/blocks/wp/bPxDY.php

GET /bbs/data/Gzouv.php

这些都是: 👉 你之前发现的随机后门文件

👉 并且被访问成功(HTTP 200) 这说明: ✔ 后门已经被植入

✔ 攻击者在调用

✔ 服务器执行了后门代码

|  |手机版|小黑屋|赛格电脑 华强北 电脑城 南山赛格 龙岗电子世界 龙华电脑城 沙井电脑城 松岗电脑城 pc4g.com

( 粤ICP备16039863号 )

|手机版|小黑屋|赛格电脑 华强北 电脑城 南山赛格 龙岗电子世界 龙华电脑城 沙井电脑城 松岗电脑城 pc4g.com

( 粤ICP备16039863号 )